Se divulga fallo de seguridad en el procesador Secure Chip-On-Chip de AMD

Esto se sigue descontrolando

AMD ha corregido, pero aún no ha lanzado, las actualizaciones de BIOS / UEFI / firmware para el público en general en busca de una falla de seguridad que afecte al procesador AMD Secure.

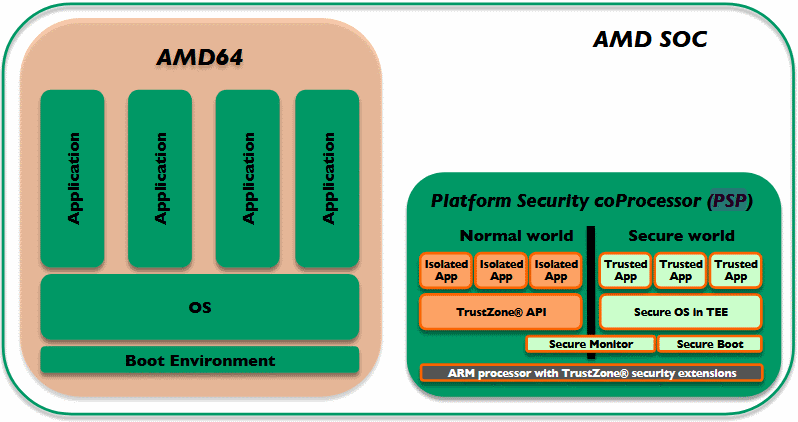

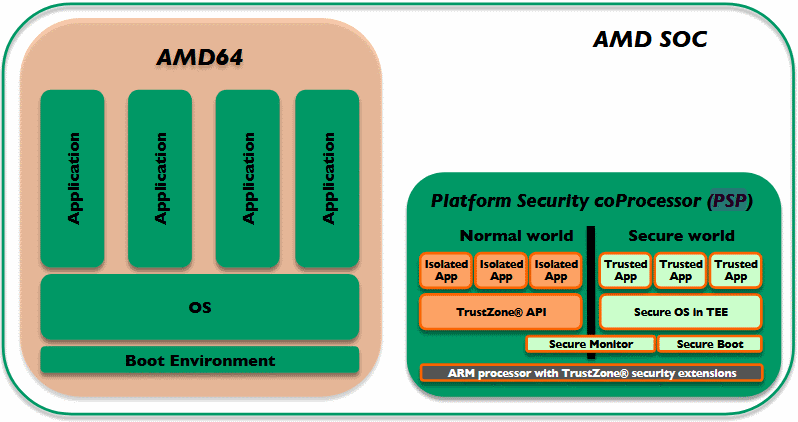

Este componente, anteriormente conocido como AMD PSP (Platform Security Processor), es un sistema de seguridad chip-on-chip, similar al muy detestado Management Engine (ME) de Intel.

Al igual que Intel ME, el procesador AMD Secure es un coprocesador integrado que se ubica junto a los núcleos de CPU AMD64 x86 reales y ejecuta un sistema operativo independiente con la tarea de manejar varias operaciones relacionadas con la seguridad.

RCE se encuentra en el módulo AMD PSP TPM

Cfir Cohen, un investigador de seguridad del equipo Google Cloud Security Team, dice que descubrió una vulnerabilidad en el Trusted Platform Module (TPM) del procesador AMD Secure.

El TPM es un componente para almacenar datos críticos del sistema, como contraseñas, certificados y claves de cifrado, en un entorno seguro y fuera de los núcleos AMD más accesibles.

AMD ha corregido, pero aún no ha lanzado, las actualizaciones de BIOS / UEFI / firmware para el público en general en busca de una falla de seguridad que afecte al procesador AMD Secure.

Este componente, anteriormente conocido como AMD PSP (Platform Security Processor), es un sistema de seguridad chip-on-chip, similar al muy detestado Management Engine (ME) de Intel.

Al igual que Intel ME, el procesador AMD Secure es un coprocesador integrado que se ubica junto a los núcleos de CPU AMD64 x86 reales y ejecuta un sistema operativo independiente con la tarea de manejar varias operaciones relacionadas con la seguridad.

RCE se encuentra en el módulo AMD PSP TPM

Cfir Cohen, un investigador de seguridad del equipo Google Cloud Security Team, dice que descubrió una vulnerabilidad en el Trusted Platform Module (TPM) del procesador AMD Secure.

El TPM es un componente para almacenar datos críticos del sistema, como contraseñas, certificados y claves de cifrado, en un entorno seguro y fuera de los núcleos AMD más accesibles.

"A través del análisis estático manual, hemos encontrado un desbordamiento basado en la pila en la función EkCheckCurrentCert", dice Cohen. El investigador afirma que un atacante podría usar certificados EK especialmente diseñados para obtener derechos de ejecución de código en el procesador seguro de AMD, lo que le permite poner en peligro su seguridad.

Cohen dijo que algunas técnicas básicas de mitigación como "stack cookies, NX stack, ASLR" no se implementaron en el procesador seguro de AMD, por lo que la explotación es trivial.

Intel ME usa un módulo similar de TPM, pero Cohen no dijo si se vio afectado.

Vulnerabilidad reportada a AMD

El investigador de Google informó sobre la falla a AMD en septiembre y AMD le dijo al investigador en diciembre que había desarrollado un parche y que se estaba preparando para implementarlo.

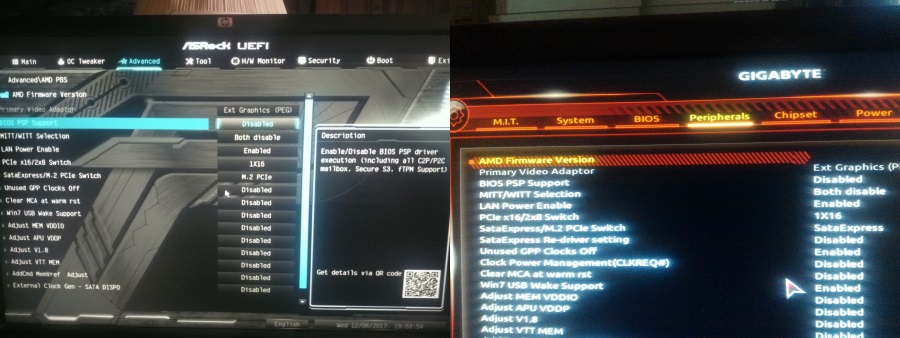

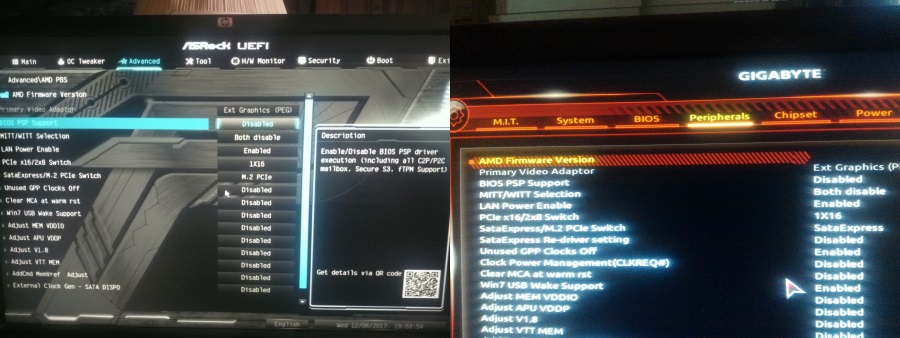

Casualmente, en Reddit [1, 2], algunos usuarios informaron haber visto una nueva opción para deshabilitar el soporte de AMD para PSP, pero no está claro si esta nueva opción está relacionada con los parches que AMD estaba preparando para implementar los hallazgos de Cohen.

Image credit: repo_code, 1that_guy1

Bleeping Computer se ha comunicado con AMD para obtener más información sobre estos parches, si ya han salido, cuándo se lanzaron y en qué consisten.

Una rareza

La opción de deshabilitar PSP es algo único en el mundo de la CPU. Por ejemplo, Intel nunca ha permitido que los usuarios desactiven su coprocesador secreto del motor de administración, a pesar de una larga lista de fallas de seguridad que se informaron en el componente.

Fue solo por accidente que alguien encontró una forma de desactivar Intel ME, aunque todavía se considera experimental y podría dañar algunos sistemas.

La revelación de Cohen de la falla del Procesador Seguro de AMD se produjo el mismo día en que otros investigadores de Google revelaron detalles sobre los defectos de Meltdown y Spectre que afectan a la mayoría de las CPU del mundo. AMD ha confirmado que solo se verá afectado por la falla del Espectro.

En noviembre pasado, Intel también envió actualizaciones para varios defectos similares de Intel ME que permitieron a los atacantes instalar rootkits y recuperar datos de las partes seguras de los procesadores Intel.

Comentarios

Publicar un comentario